1、常见攻击类型

对服务器的攻击一般有带宽攻击、计算资源攻击和服务攻击三大类。

带宽攻击就是耗尽你的网络带宽,直至服务不可用。

计算资源攻击主要是针对各种挖矿病毒

服务攻击,这其实才是所有攻击的最终目的,黑客通过控制各种肉鸡,然后对某些互联网上的服务(主要是web服务)发动攻击,这就是常说的DDoS攻击。

2、如何处理被肉鸡的系统

肉鸡就是被黑客攻击和入侵的服务器。被植入的肉鸡系统,大部分是通过漏洞(程序、系统漏洞)植入的,因此,处理要从程序和系统两个方面进行,处理建议如下:

从系统级检查

经常检查系统内用户情况,是否发现有可疑账号,检查管理员组里是否增加了未知账号。

检查自己网站目录权限,尽量减少无关用户的权限。

定期更新系统软件版本,比如openssh、glibc等。

建议关闭不需要的服务。

建议关闭一些高危端口,比如22、8080、8000等等

从程序上检查问题

定期检查网站下有无可疑的可执行文件。

避免使用无组件上传和第三方控件,如果使用第三方控件最好注意更新。

定期备份自己的数据库和网站程序。

3、DDoS攻击与防护

DDoS攻击是个统称,常见的SYN类攻击、CC类攻击、udp攻击、tcp洪水攻击等都属于DDoS攻击。

(1)、SYN防御措施

SYN Flood是互联网上最经典的DDoS攻击方式之一。它利用了TCP三次握手的缺陷,能够以较小代价使目标服务器无法响应,且难以追查。

如何对SYN Flood攻击做防护呢,方法也是有的,根据上面对SYN Flood攻击的特点,我们只需修改操作系统内核参数即可有效缓解。主要参数如下:

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_max_syn_backlog = 81920

net.ipv4.tcp_synack_retries = 2

三个参数的含义分别为启用SYN Cookie、设置SYN最大队列长度以及设置SYN+ACK最大重试次数。

(2)、CC类攻击防范

CC攻击的本名叫做HTTP FLOOD,是一种专门针对于Web的应用层FLOOD攻击,攻击者操纵网络上的肉鸡,对目标Web服务器进行海量http request请求,直到服务器带宽被打满,造成了拒绝服务。

对于CC类攻击的防御,目前主要通过缓存的方式进行,也就是尽量让缓存数据直接返回结果来保护后端业务。

HTTP Flood是由程序模拟的HTTP请求,一般来说不会解析服务端返回数据,更不会解析JS之类代码。因此当清洗设备截获到HTTP请求时,会返回一段特殊JavaScript代码,正常用户的浏览器会自动识别并正常跳转不影响使用,而攻击程序则不能识别进而攻击到空处。大家如果经常使用谷歌的话,会看到这样的防范策略。

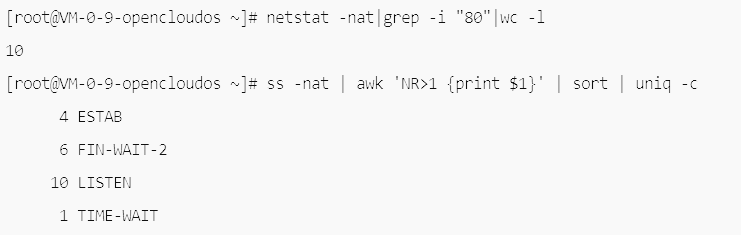

如何发现自己被cc攻击了,可通过下面方法检查:(我自己的云服务器)

1)查看所有80端口的连接数

netstat -nat|grep -i “80”|wc -l

2)对连接的IP按连接数量进行排序

netstat -ntu | awk ‘{print $5}’ | cut -d: -f1 | sort | uniq -c | sort -n

3)查看TCP连接状态

netstat -n | awk ‘/^tcp/ {++S [$NF] }; END {for (a in S) print a, S [a] }’

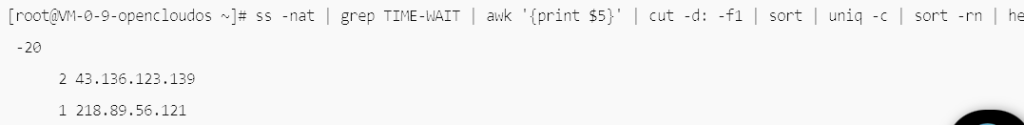

4)查找较多time_wait连接

[root@VM-0-9-opencloudos ~]# ss -nat | grep TIME-WAIT | awk ‘{print $5}’ | cut -d: -f1 | sort | uniq -c | sort -rn | head -20

5)查找较多的SYN连接

netstat -an | grep SYN | awk ‘{print $5}’ | awk -F: ‘{print $1}’ | sort | uniq -c | sort -nr | more

6)封单个IP的命令是:

iptables -I INPUT -s 189.10.32.10/32 -j DROP

7)封IP段的命令是:

iptables -I INPUT -s 189.10.32.0/16 -j DROP

发表回复