1、案例现象

服务器托管在机房,机房告知客户说因为服务器有异常流量,网络带宽占用很大(500M左右),但客户的是一个oracle数据库服务器,都是内网数据交互,根本没有外网流量,所以外网流量很大肯定是不正常。

2、系统状态分析

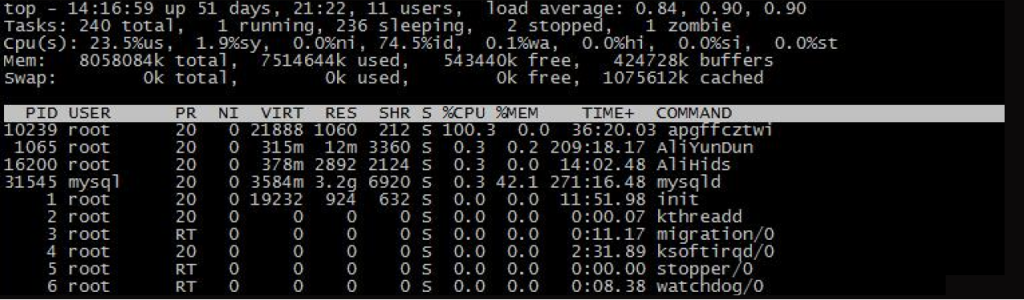

那个叫做apgffcztwi的有问题 所以要查看一下

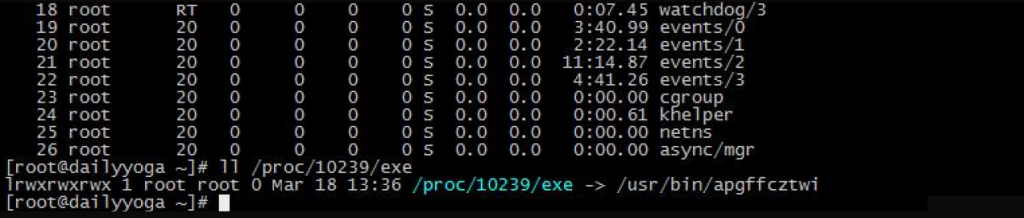

先是看到它的pid,然后ll /proc/pid/exe 查看到它的路径,随后进入路径查看对应文件

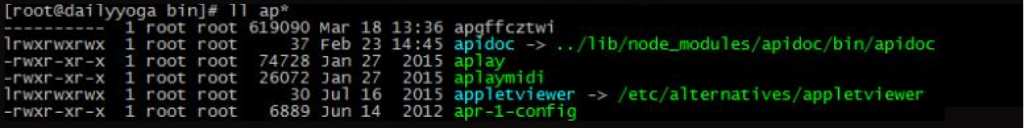

在/usr/bin目录下有隐藏的.sshd文件,这个文件是正常系统所没有的,又一个可疑线索

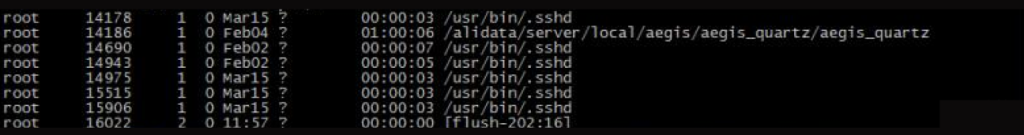

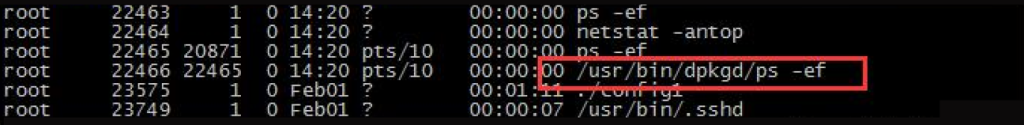

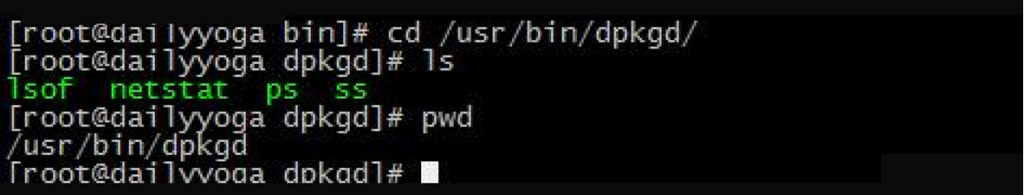

/usr/bin/dpkgd/ps -ef这个进程很明显是个变种的病毒,因为我们指定ps命令肯定不会存在/usr/bin/dpkgd目录下,既然说到/usr/bin/dpkgd目录,那么就到这个目录下去看个究竟。

又发现一些隐藏的病毒文件了,比如lsof ps netstat ss,这些都是变种病毒文件,主要用来替换系统中的一些命令,当看到netstat这个命令时,基本明白了这个病毒的意图了,它无非就是发流量包,造成网络瘫痪,病毒替换了系统原有的包,换成自身经过改写的命令包,这样,既隐藏了自己的行为,又不会对服务器造成太大影响,但是它的真正目的就是用咱们的机器做肉鸡。

通过dmesg命令查看系统信息

nf_conntrack是iptables里面的连接跟踪模块,它通过哈希表记录已建立的连接,包括其他机器到本机、本机到其他机器、本机到本机的连接,出现dropping packet,就是由于服务器访问量大,内核netfilter模块conntrack相关参数配置不合理,导致新连接被drop掉。查看nf_conntrack_max,看看设置多大:

cat /proc/sys/net/netfilter/nf_conntrack_max

发表回复